-i Option

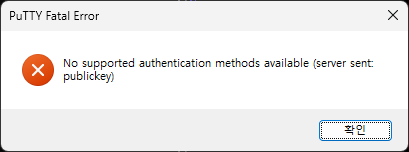

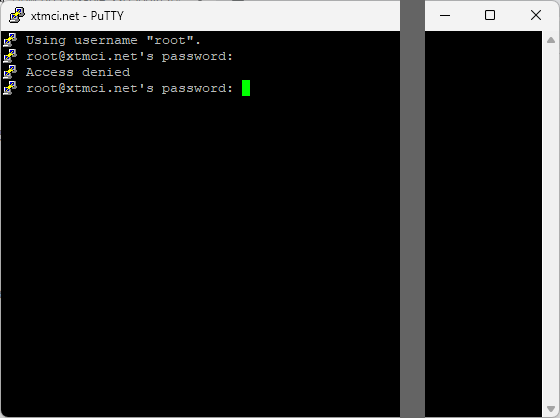

The PuTTY -i option allows you to specify a private key file.

A private key file is in *.PPK format. PuTTY will use this file to authenticate with the server.

The Command Line

Use the -i option to specify a private key.

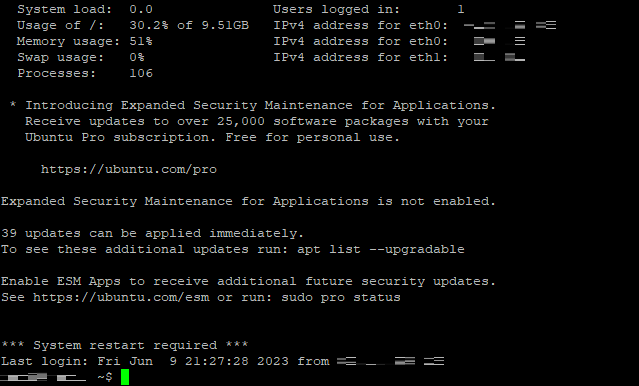

C:\> putty.exe -i privatekey.ppk username@servername.com

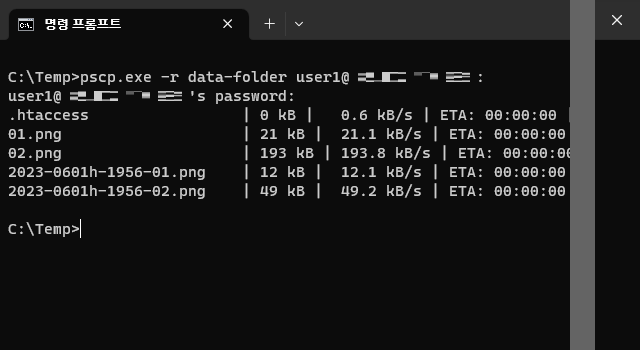

You can use the option with a pscp.exe command for the same purpose.

C:\> pscp.exe -i privatekey.ppk filename.txt username@servername.com:path